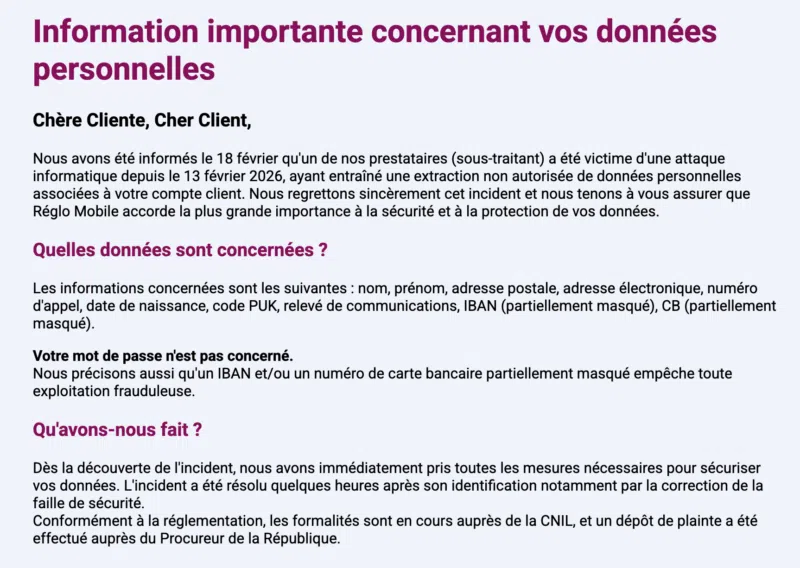

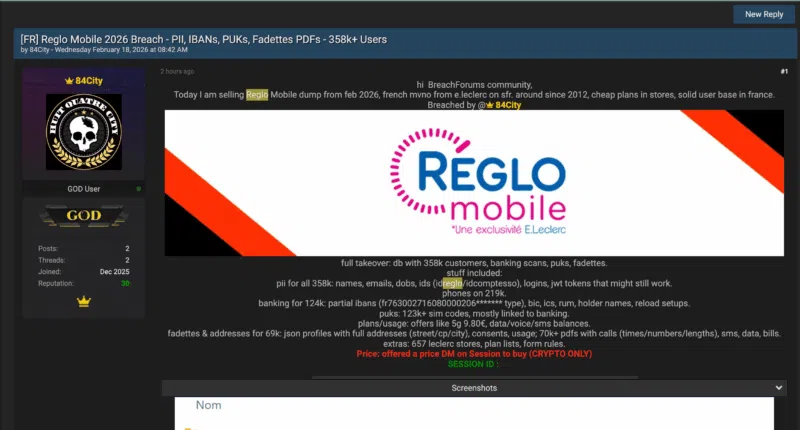

L’épisode, signalé le 18 février 2026, remonterait au 13 février, date à laquelle l’attaque aurait débuté chez le sous-traitant concerné. Réglo Mobile affirme avoir colmaté la faille quelques heures après l’identification du problème, tout en lançant les démarches réglementaires, notamment auprès de la CNIL, et en déposant une plainte. L’opérateur insiste également sur un point : le mot de passe des espaces clients ne ferait pas partie des éléments compromis.

Une base interne, pas une simple liste de contacts

Selon les éléments diffusés et la notification envoyée aux clients, les données susceptibles d’avoir été exposées ne se limiteraient pas à des coordonnées. Il serait question d’un ensemble très structuré : identité complète (nom, prénom), adresse postale, e-mail, numéro d’appel, date de naissance, mais aussi des informations liées à la ligne, comme le code PUK, et des relevés de communications. Des éléments de paiement apparaissent également dans les données citées, avec un IBAN partiellement masqué et un numéro de carte bancaire partiellement masqué.

Les chiffres qui circulent font état d’environ 358 000 personnes concernées pour les informations personnelles, avec des volumes plus restreints sur certains champs sensibles, notamment un peu plus de 123 000 codes PUK et autour de 124 000 clients pour les données bancaires tronquées.

Pourquoi l’exposition du PUK change la donne

Dans l’univers des fuites de données, tous les scénarios ne se valent pas. Ici, l’élément qui retient le plus l’attention est le PUK, ce code rarement utilisé par le grand public mais crucial lorsqu’une carte SIM se retrouve bloquée. En cas de compromission, il peut devenir une pièce maîtresse dans des tentatives de détournement de ligne, ou accélérer des opérations de “SIM swapping”, une technique qui consiste à prendre le contrôle d’un numéro de téléphone. Or, un numéro de téléphone n’est plus seulement un moyen d’appeler : c’est souvent la clé de récupération d’un compte, la passerelle vers des SMS d’authentification, et parfois le verrou d’accès à des services bancaires ou administratifs.

Autrement dit, lorsqu’un attaquant combine des données d’identité, des informations télécom et des éléments de facturation, il dispose d’un arsenal redoutable pour se faire passer pour la victime. Le risque n’est pas seulement celui d’un spam supplémentaire dans une boîte mail : ce sont des comptes qui peuvent être repris, des identités numériques qui peuvent être clonées et, dans certains cas, des démarches qui peuvent être engagées au nom d’autrui.

Des données bancaires “partielles”, mais des fraudes bien réelles

Réglo Mobile précise qu’un IBAN ou un numéro de carte bancaire partiellement masqué empêcherait toute exploitation frauduleuse directe. Sur le plan technique, l’argument se comprend : un fragment ne suffit généralement pas à lui seul pour initier un paiement classique. Mais dans la réalité des arnaques, ces morceaux d’information ont une valeur considérable, car ils servent de preuve dans l’ingénierie sociale. Un escroc qui connaît votre adresse, votre date de naissance et quelques chiffres d’un IBAN peut construire un discours très crédible, vous pousser à “confirmer” le reste, ou vous faire valider une opération que vous n’auriez jamais acceptée dans un contexte normal.

Ce que les clients peuvent faire, sans tomber dans la panique

Même si l’opérateur indique que le mot de passe n’est pas concerné, le réflexe de prudence reste de renforcer les accès. Changer le mot de passe de l’espace client, surtout s’il a déjà été réutilisé ailleurs, permet d’éviter l’effet domino. La question de l’authentification est tout aussi centrale : lorsque l’on craint un détournement de ligne, les codes reçus par SMS deviennent un maillon fragile. Les applications d’authentification et, pour les comptes les plus sensibles, les clés de sécurité matérielles, réduisent nettement l’exposition au SIM swapping.

Sur la partie télécom, certains signaux doivent alerter immédiatement : perte soudaine de réseau, impossibilité d’émettre des appels, SMS qui n’arrivent plus, notifications inhabituelles liées à la SIM. Ce sont souvent les premiers symptômes d’une tentative de prise de contrôle du numéro. Côté bancaire, la vigilance passe par la surveillance des opérations et l’activation d’alertes. En cas de doute, un contact précoce avec sa banque permet d’éviter que la situation ne s’installe.

Enfin, le point le plus important reste peut-être le plus simple : Réglo Mobile rappelle qu’il ne demande jamais, par e-mail, SMS ou téléphone, de codes personnels, d’identifiants ou d’informations bancaires. Toute sollicitation “urgente” doit être considérée comme suspecte, surtout si l’interlocuteur vous met sous pression ou prétend régler un problème “dans la minute”.

Une cellule d’assistance et un risque durable

Pour répondre aux questions, Réglo Mobile indique avoir mis en place une équipe dédiée, joignable via un numéro vert : 0 805 168 000, du lundi au samedi de 8 h à 21 h. Mais au-delà de la phase immédiate, ce type d’incident laisse souvent des traces sur la durée. Les données, une fois diffusées, peuvent être réutilisées des semaines ou des mois plus tard, dans des campagnes d’arnaques opportunistes.

L’incident de sécurité touchant Réglo Mobile est effectivement préoccupant, notamment en raison de la nature des données exposées (identité, PUK, données bancaires partielles). Cependant, certains éléments de l’article méritent d’être nuancés :

Le code PUK, souvent présenté comme une faille critique, n’est qu’un maillon dans une chaîne d’attaque complexe. À lui seul, il ne permet pas de réaliser un SIM swapping, qui nécessite généralement une usurpation d’identité auprès de l’opérateur. Cela dit, combiné à d’autres données personnelles, il peut faciliter les tentatives de fraude.

Les données bancaires partielles (IBAN ou numéros de carte masqués) ne permettent pas de fraudes directes, mais elles augmentent le risque de phishing ciblé. Les utilisateurs doivent rester vigilants face aux sollicitations suspectes, surtout si elles mentionnent des informations personnelles.

Les recommandations de Réglo Mobile (changer les mots de passe, activer l’authentification forte, surveiller les signes de SIM swapping) sont pertinentes. L’authentification par application (plutôt que par SMS) et la vérification régulière des relevés bancaires restent les meilleures protections.

Enfin, il est important de rappeler que les opérateurs et les banques ont des protocoles de sécurité pour limiter les fraudes. La vigilance des utilisateurs et une réaction rapide en cas de signe anormal (perte de réseau, SMS suspects) sont essentielles pour minimiser les risques.

En résumé : oui, cette fuite est sérieuse, mais elle ne doit pas déclencher une panique généralisée. Les bonnes pratiques de cybersécurité (mots de passe uniques, 2FA, méfiance face aux sollicitations) restent la clé pour se protéger. Du coté de Free l’an dernier c’étaient les RIB complets qui avaient fuités et des informations personnelles qui étaient également préoccupantes